[02.04.2025]

Unternehmen sind ein beliebtes Angriffsziel von Hackern, denn ihre Server sind in der Regel ständig online – und im Arbeitsalltag öffnen Mitarbeiter durchaus E-Mails und Links, ohne deren Seriosität oder Sicherheit individuell zu prüfen.

LOKI überprüft das System

Hilfe bringt die Forensik-Software LOKI, die Systeme auf Anzeichen von Bedrohungen (sogenannte Indicators of Compromise bzw. IoC) scannt. Die Software lässt sich auf Domain-Controllern, Web-Servern, Netzlaufwerken und Client-Computern im Netzwerk nutzen. Die Sicherheitssoftware LOKI prüft laufende Prozesse und Dateien mithilfe einer lokalen Signaturdatenbank, in die sich auch eigene Signaturen einfügen lassen. Kunden, die unseren gesamten monitos ITSM-Leitstand im Einsatz haben, können LOKI einfach kostenfrei freischalten lassen. Es fällt lediglich eine Einrichtungspauschale an.

Anpassbar durch Yara-Regeln

Wie einige Antivirus-Programme kann LOKI mit Yara-Regeln umgehen und sie auf Daten und laufende Prozesse anwenden. Dabei sind bereits mehrere Hundert Regeln in LOKI integriert, die Schadsoftware, Hackertools und Skripte für Angriffe auf Webserver erkennen.

LOKI-Berechtigung

LOKI muss mit Administratorrechten ausgeführt werden. Neben Windows lässt sich LOKI aber auch mit Linux und macOS nutzen. LOKI durchsucht Clients und Server nach Einbruchsspuren – ähnlich wie ein Virenscanner. Doch das Tool kann schneller auf neue Bedrohungen reagieren.

Immer wenn eine neue Schadcode-Kampagne läuft oder ein Angriff auf Unternehmensnetzwerke bekannt wird, stehen im Netz jede Menge Informationen bereit: Hersteller von Sicherheitssoftware, unabhängige Experten und staatliche Behörden wie das US-CERT informieren umfassend über aktuelle Fälle. Fast immer enthalten diese Berichte Dateinamen und -hashes, IP-Adressen von Command-and-Control-Servern sowie Codeauszüge aus schädlichen Skripten. Noch detailliertere Informationen zu Schadcode nebst sämtlichen Komponenten bieten die automatisch generierten Analyseberichte von Online-Services.

All diese Informationsbausteine liefern Hinweise auf erfolgreiche Einbrüche (Indicators of Compromise, kurz IoC). Netzwerkadministratoren können damit ihre eigenen Systeme und Netze auf Anzeichen einer Kompromittierung untersuchen.

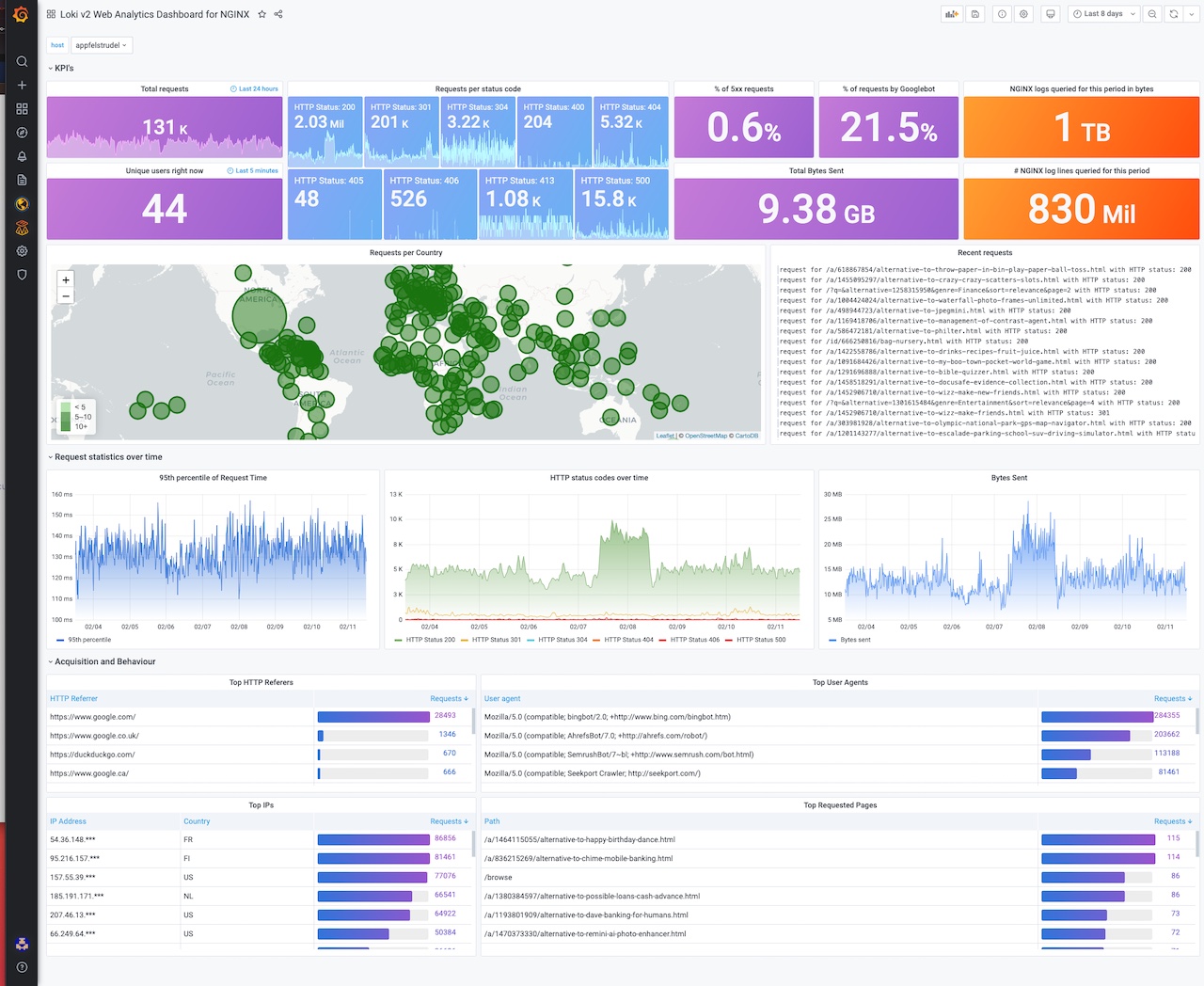

LOKI und Grafana by ITSM

LOKI nutzt das in monitos integrierte Grafana, um aussagekräftige Dashboards zu erzeugen. Grafana stellt einfache Dashboards bereits kostenfrei zur Verfügung. Für umfangreichere Auswertungen können Sie unser Expertenwissen in Anspruch nehmen.

Sprechen Sie beim nächsten Update unsere Consultants an oder fordern Sie ein belastbares Angebot bei Ihrem vertrieblichen Ansprechpartner an, sofern Sie nicht den gesamten monitos ITSM-Leitstand einsetzen.